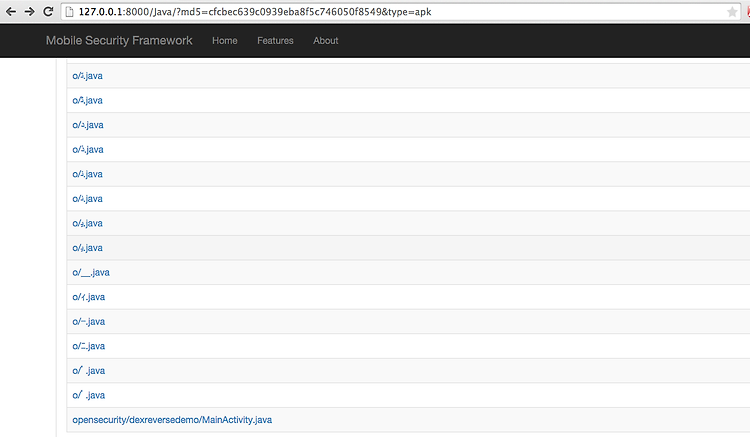

Reversing DexGuard’s String Encryption의 변역본입니다. 이 취약점은 개선되었다고 합니다. DexGuard is a commercial tool used for protecting android binaries (APK) mainly from reversing and tampering. It provides features like code obfuscation, class encryption, string encryption, asset/resource encryption, tamper protection, anti-debugger checks, VM/Environment checks, SSL pinning etc. This blog post explains the decr..